Link cloaking para afiliados em 2026 protege comissões quando scrapers copiam vencedores, hijackers trocam IDs e as redes endurecem a validação de cliques, mas isso só compensa quando o tracking permanece limpo e consistente do primeiro toque ao evento final. Se você pesquisa cloaker ou ad cloaking, você pode misturar evasão de plataforma com higiene de afiliado, então trate link cloaking como engenharia de mensuração, e não como um atalho que cria dependência frágil.

Em 2026, a escala chega mais rápido do que qualquer QA manual consegue acompanhar, então micro vazamentos viram “vencedores” errados, gasto desperdiçado e quedas “aleatórias” que você não consegue explicar com evidência confiável. Você ganha quando cada clique mapeia para uma fonte, quando cada salto fica previsível e quando cada camada de proteção mantém o usuário real rápido, porque velocidade e integridade do dado sustentam o ROI.

Onde o Link Cloaking Falha Primeiro: Deriva de Atribuição e Dívida de Velocidade

A maioria das stacks quebra exatamente quando o lucro aparece, porque o time “encaixa” proteção em cima do tracking e, em seguida, perde parâmetros por causa de cache, redirecionamentos e mudanças de privacidade do navegador, o que empurra sua otimização para o escuro. Quando IDs de clique colidem, caem no caminho ou reaparecem entre variações, você perde prova, e passa a otimizar em cima de ruído enquanto oportunistas colhem seus melhores caminhos.

A dívida de velocidade destrói a segunda metade do funil, porque cadeias com vários saltos e scripts pesados deixam o mobile lento e, com isso, a intenção evapora antes mesmo de a oferta carregar por completo. Se o seu link cloaking adiciona fricção, você “protege” uma comissão que você nunca chega a gerar, então você precisa manter saltos curtos e logs explícitos, para que cada decisão fique auditável.

O Fluxo de Trabalho de 2026 Que Protege Comissões Sem Quebrar o Tracking

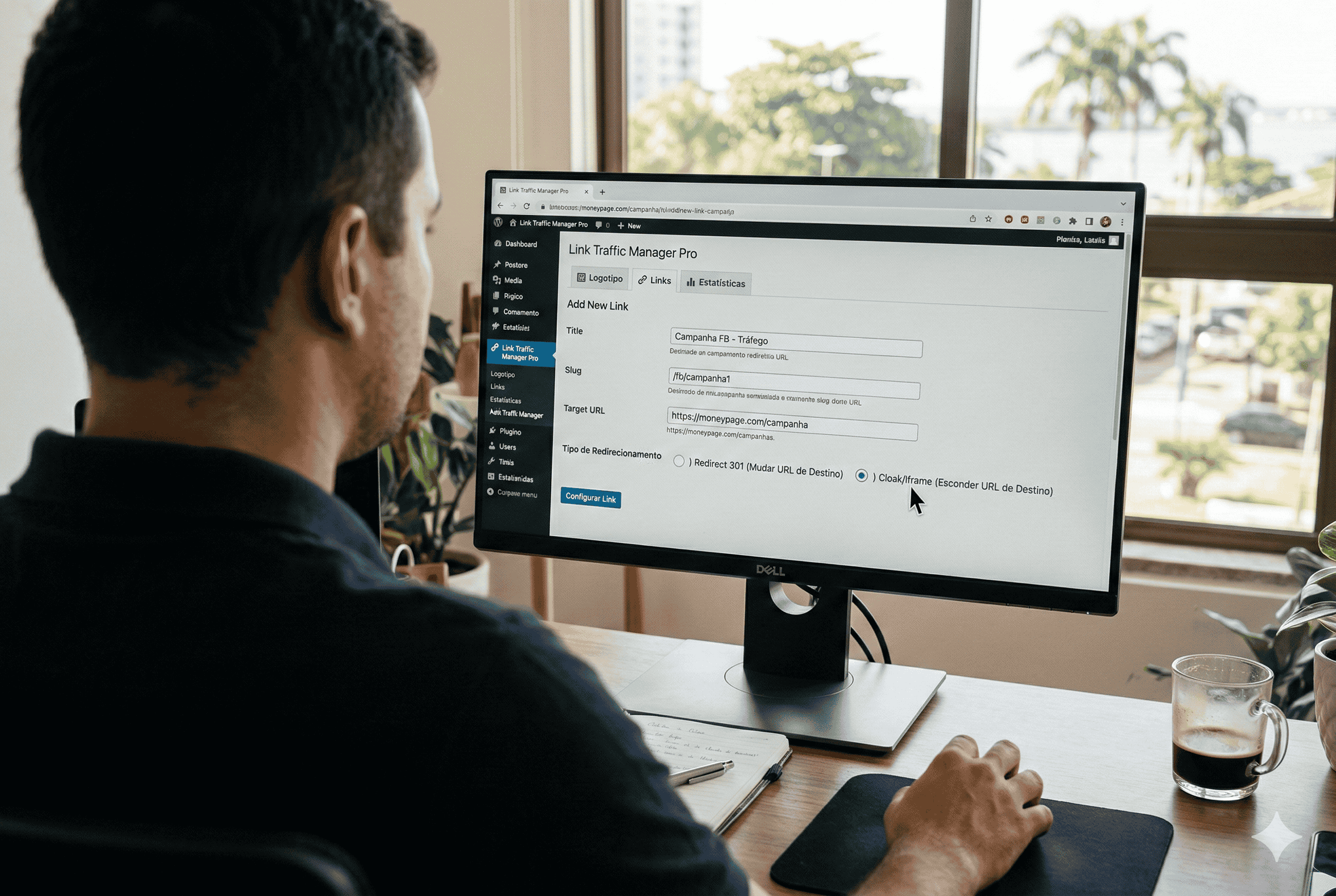

Comece com uma URL de entrada canônica por oferta, e depois roteie por chaves explícitas que você consegue auditar em logs, porque “fallbacks inteligentes” escondem erros e reescrevem vencedores sem você perceber. Mantenha destinos estáveis, mantenha query strings em allow-lists, e mantenha decisões consistentes entre geos, devices e idiomas, para que compradores nunca sintam desvios que reduzem a conversão.

Trate chaves como produto, porque as chaves carregam identidade, impõem elegibilidade e preservam o dataset que você usa para otimizar com confiança, especialmente quando você roda cloaking para afiliados em múltiplas fontes. Mapeie cada chave para fonte e criativo, e registre cada decisão com uma cadeia visível, para que sua equipe responda “quem viu o quê, e por quê” em minutos, sem depender de suposições.

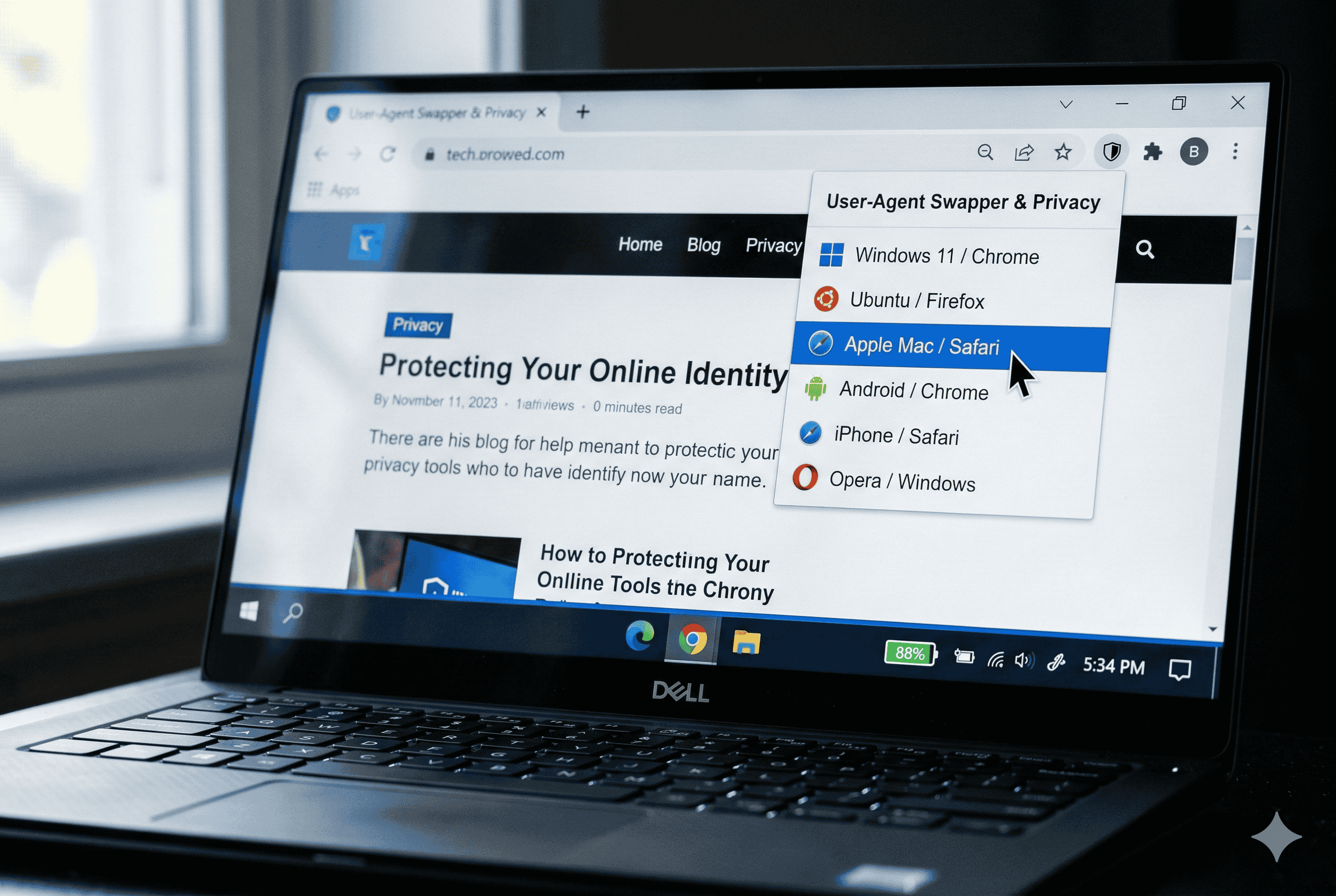

Chaves Que Sobrevivem a Redirecionamentos, Caches e Navegadores Reais

Gere chaves únicas por variação, expire por agenda e rejeite replays, para que roubo e colisões não envenenem a atribuição e não deturpem o que parece “lift” no dashboard. Quando você detectar anomalias no log, corrija o roteamento primeiro e só depois corrija as fontes, porque um fluxo limpo devolve controle mais rápido do que ajustes infinitos de regras.

TrafficShield, Adspect e Stacks DIY de Redirect: O Imposto Oculto da Escala

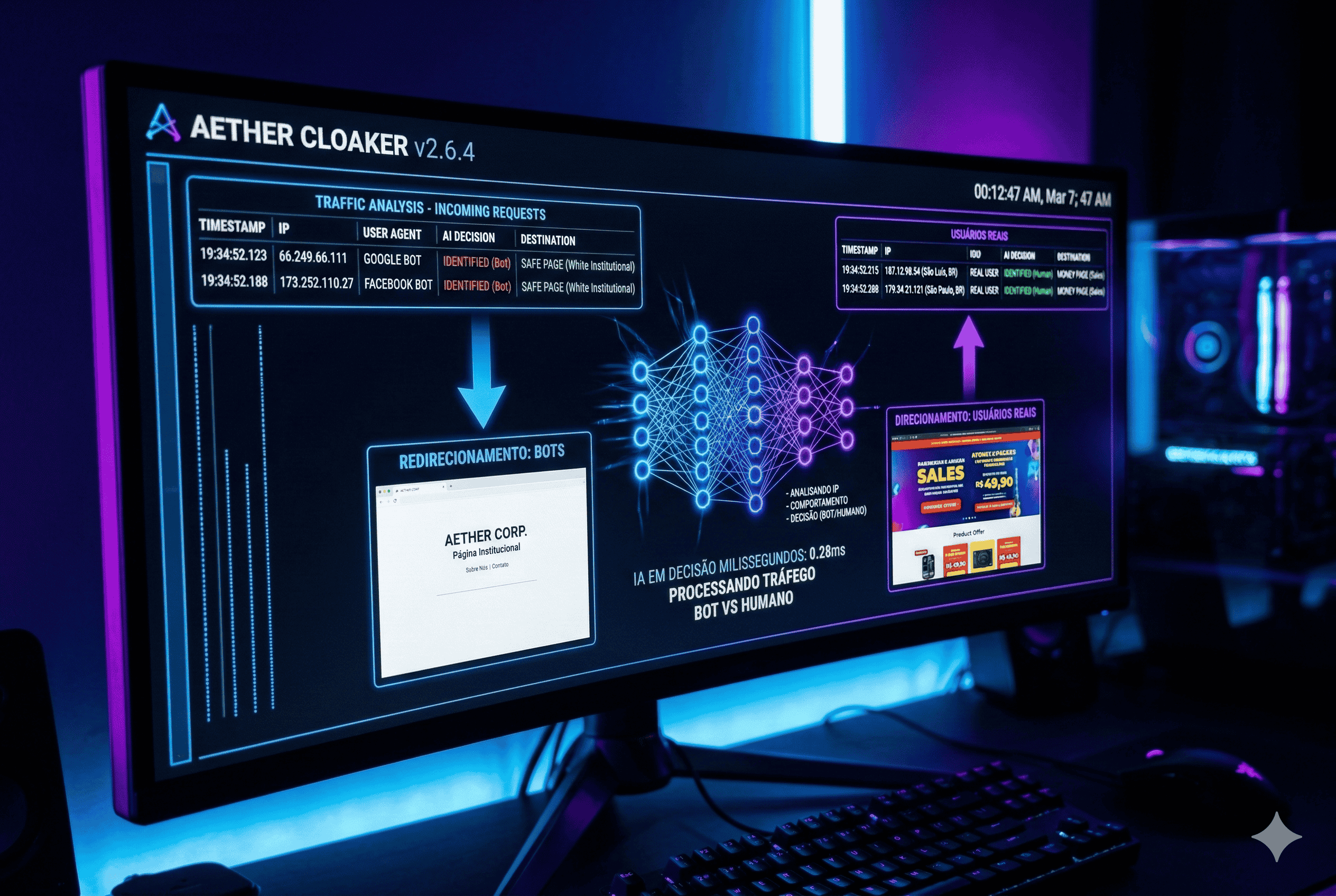

Ferramentas como TrafficShield e Adspect podem reduzir lixo óbvio, mas muitos afiliados ainda perdem ROI porque camadas demais reescrevem URLs sem uma única fonte de verdade que padronize decisões e preserve evidência. Quando tracker, filtro e script de redirecionamento “ajudam” ao mesmo tempo, eles também disputam controle, e a atribuição escorrega até que vencedores pareçam chutes.

Stacks DIY falham de outro jeito, porque engenheiros validam com cliques de teste e, depois, o tráfego real encontra navegadores, caches e jornadas mistas de dispositivo que quebram casos de borda sem aviso. Um build forte de link cloaking sobrevive a esse caos com chaves claras, saltos mínimos e destinos consistentes, então a mensuração continua usável mesmo quando o spend aumenta.

Checklist Rápido Antes de Mexer em Criativos ou Orçamentos

Rode isso em uma oferta e você encontra o vazamento que mata a escala em silêncio:

- As chaves permanecem únicas por fonte e variação, e sobrevivem a redirects sem quedas ou colisões?

- Os logs separam humanos e cohorts de lixo com campos claros (ASN, UA, idioma, source), e não com rótulos vagos?

- Você mantém saltos mínimos e mede velocidade após cada mudança de roteamento, principalmente em jornadas mobile-first?

- Você protege contra scraping e sequestro de link sem reescrever URLs em três lugares diferentes?

Se você respondeu “não” duas vezes, você não tem uma stack de escala, porque você vai continuar comprando ruído e “otimizando” em cima de mentiras que parecem dados.

Fale com Nossa Equipe na TWR e Construa Link Cloaking Que Aguenta Pressão

Nós, da TWR, construímos padrões de proteção repetíveis que mantêm link cloaking rápido, mensurável e resiliente, para que você pare de “cuidar de regra” e comece a acumular vencedores com previsibilidade. Nós mapeamos seu fluxo de ponta a ponta, identificamos onde a atribuição derrapa e implementamos roteamento edge-first que preserva chaves, reduz saltos e bloqueia tentativas de roubo.

Traga uma oferta, uma fonte de tráfego e seus KPIs, e nossos especialistas vão mostrar onde sua configuração vaza sinal e onde mudanças simples devolvem controle com rapidez.

Se você quer proteger comissões sem sacrificar o tracking, fale com a gente e entregue uma stack feita para escalar em 2026.