Proteger funis de spy tools se torna algo inegociável assim que suas campanhas começam a dar lucro e todo concorrente passa o dia vigiando o seu nicho. Se você deixa os funis expostos, as plataformas de espionagem copiam seus angles, roubam suas audiências e destroem o ROI antes de você concluir a primeira rodada séria de escala.

Spy tools como AdSpy, Anstrex, BigSpy e PowerAdSpy vasculham criativos, links e landing pages para qualquer pessoa disposta a pagar uma mensalidade. Sem uma camada de proteção, cada novo controle que você lança vira vitrine pública, e afiliados que nunca testaram nada passam a disputar o leilão usando as mesmas armas que você pagou para construir.

Por que as spy tools destroem seus melhores funis em silêncio?

Spy tools machucam justamente quando você finalmente encontra algo que funciona, porque elas destacam os vencedores, não os testes fracassados. No momento em que um criativo atinge CTR, CVR e frequência estáveis, ele começa a ranquear dentro de dashboards onde seus concorrentes vivem todos os dias.

Esses concorrentes não precisam do seu orçamento de teste quando clonam o hook, o layout e a sequência de funil que você pagou para descobrir. Eles reconstroem o targeting a partir de posicionamentos, mix de países e padrões de gasto, depois derrubam seus lances até o seu CPM subir e suas margens sangrarem.

Como cloaking e filtragem por headers protegem funis de spy tools?

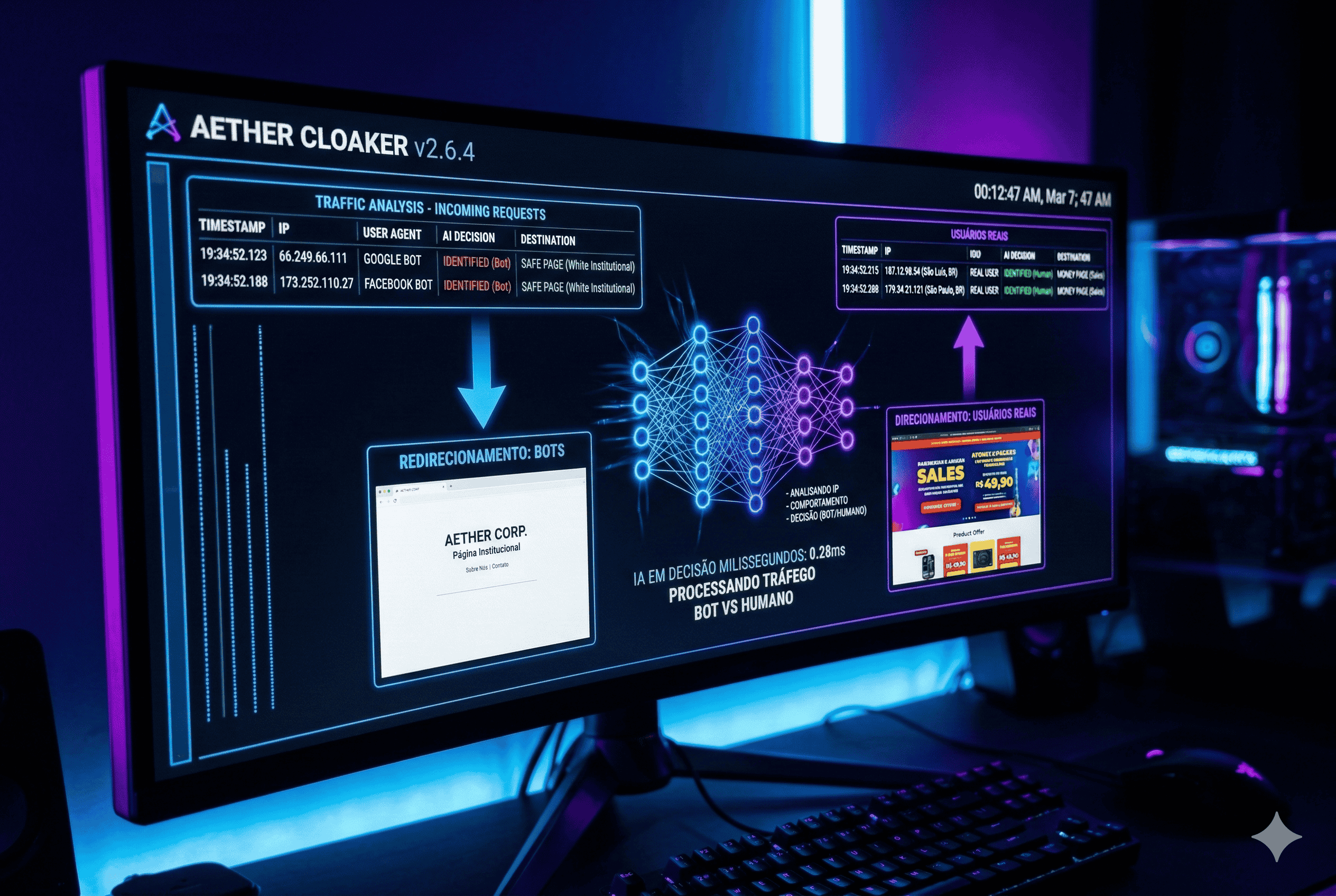

Cloaking genérico sozinho não te salva quando as spy tools usam navegadores headless, IPs residenciais e execução completa de JavaScript para mapear funis. Proteção real combina cloaking avançado, filtragem de tráfego baseada em headers e regras rígidas de fingerprint que bloqueiam varreduras automatizadas antes que toquem nas suas money pages de verdade.

Cloakers padrão como TrafficShield ou Adspect focam bastante em bots e fraude básica, mas muitos media buyers ainda veem seus funis espelhados dentro de spy tools em poucos dias. A The White Rabbit (TWR) vai mais fundo em consenso de fingerprint e inspeção de headers, fazendo os scrapers baterem em fluxos de isca enquanto compradores reais deslizam pelas suas money pages com atrito mínimo.

Como a filtragem por headers mantém scrapers longe das suas money pages?

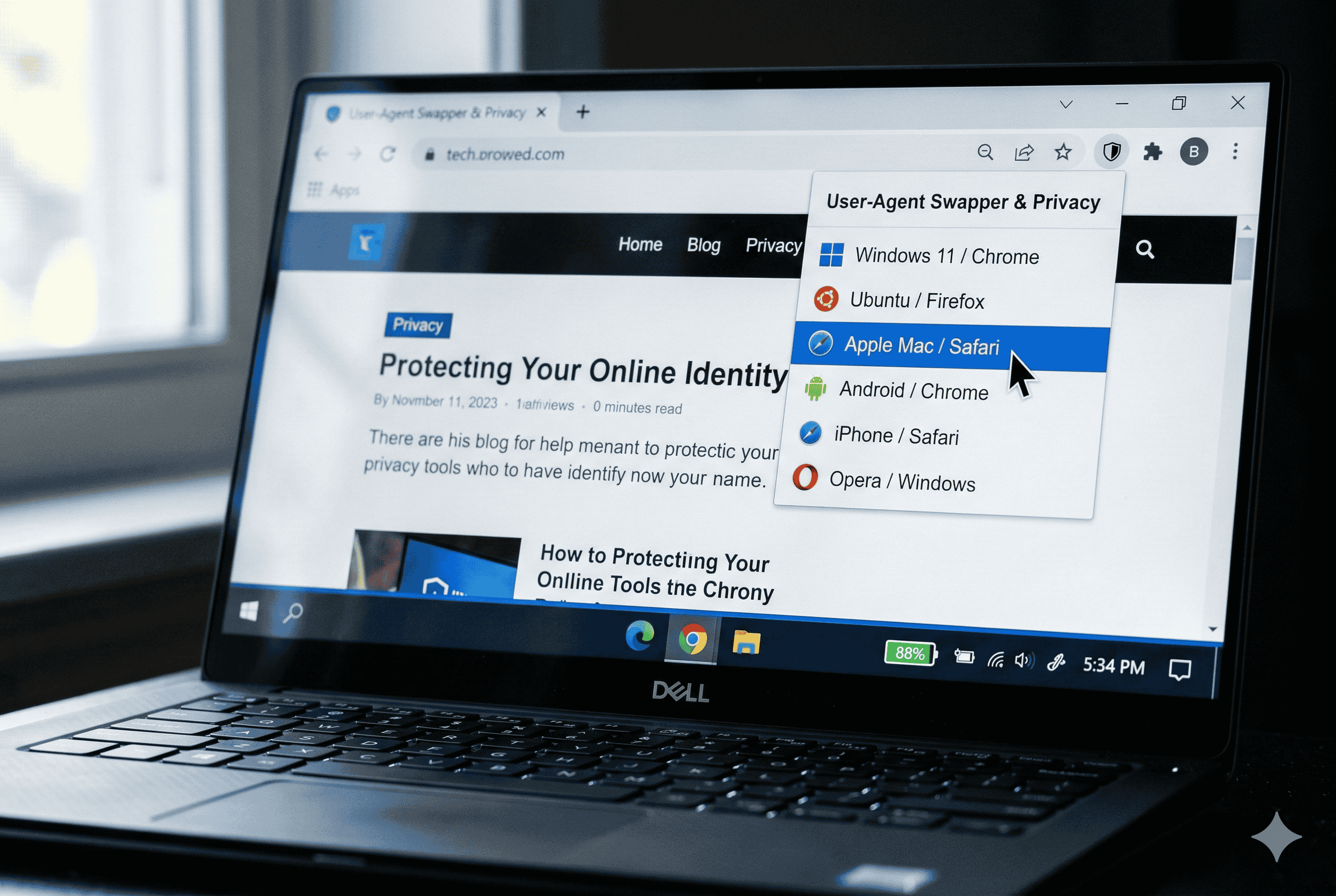

Cada requisição de spy tool vaza pequenas inconsistências em headers, timing e comportamento que nunca aparecem em sessões humanas reais, mesmo em alto volume. Ao validar user agents, accept-language, encoding, versões de protocolo e fingerprints de TLS em conjunto, você separa tráfego genuíno de varreduras automatizadas com precisão brutal.

A TWR lê esses sinais na borda, compara com padrões de tráfego em tempo real e toma decisões instantâneas de roteamento em escala. Sessões limpas veem o pre-sell ou quiz principal, enquanto clusters suspeitos caem em fluxos alternativos blindados que queimam recursos dos scrapers sem revelar a estrutura lucrativa do seu funil.

Blueprint prático para proteger funis de spy tools enquanto escala

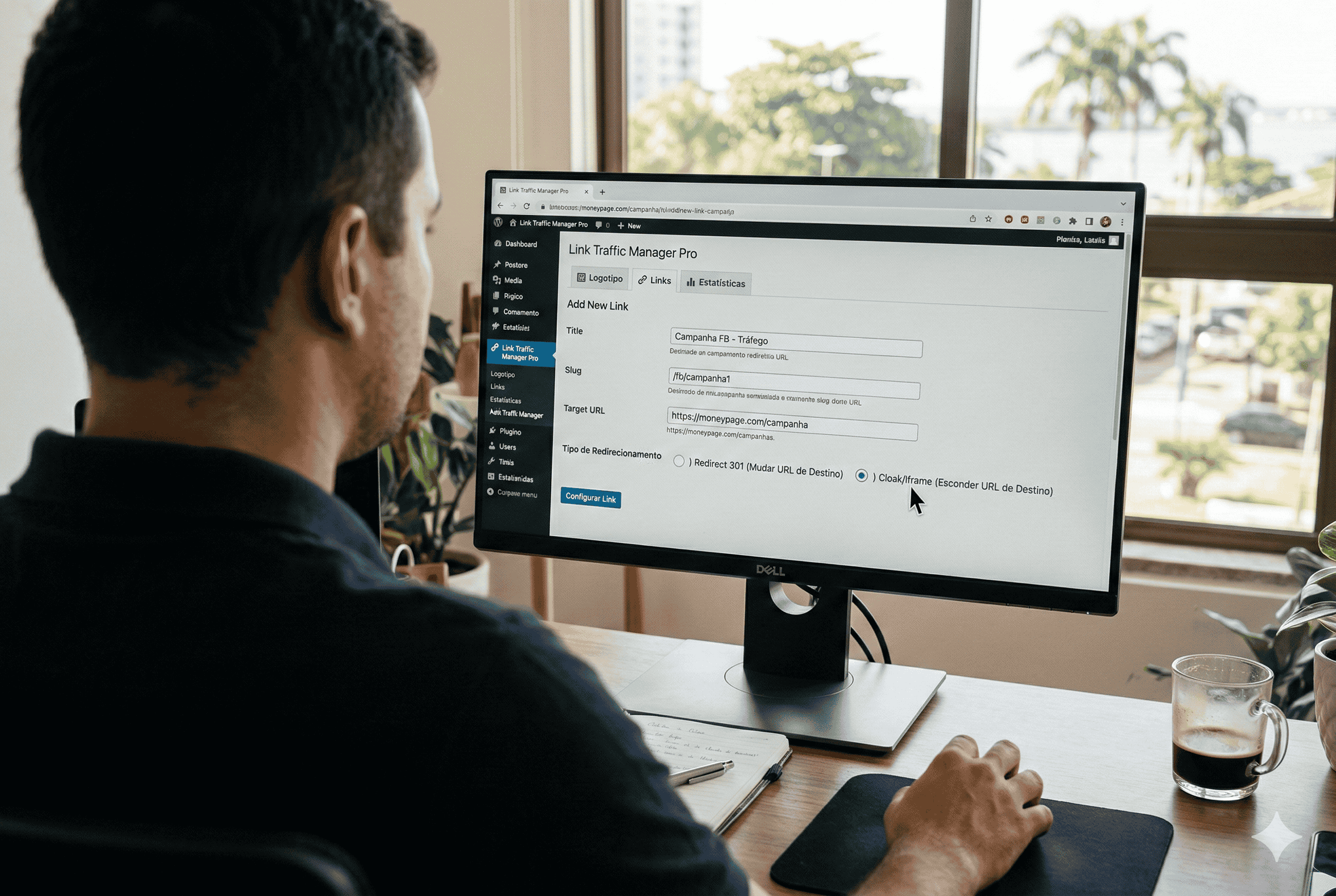

Você não vence spy tools com sorte ou um único plugin; você ganha com uma rotina de proteção engenheirada e repetível que seu time executa todos os dias. Comece com um pre-flight audit que mapeia cada tracker, pixel, script e redirect do seu stack, depois remova tudo que adiciona superfície sem adicionar dinheiro.

Depois disso, coloque a TWR como primeiro portão na frente de todas as ofertas, não só daquelas que você rotula como “aggressives” ou “sensitives” dentro da conta. A partir daí, você aperta os filtros baseados em headers, define regras agressivas para padrões suspeitos e mantém as jornadas humanas curtas, rápidas e consistentes do clique ao checkout.

Use este checklist enquanto escala sob pressão:

- Separe a infraestrutura de teste da infraestrutura de scale, para que um único funil vazado não exponha todo o seu roadmap dentro das spy tools.

- Gire criativos mais rápido do que as spy tools indexam, principalmente quando um novo conceito bate sua CTR alvo e mantém performance por vários dias.

- Monitore ASN, user agent e clusters de idioma nos logs para detectar novas ondas de espionagem cedo e responder com regras frescas, em vez de pânico.

- Blinde pre-sells, quizzes e landers com a TWR, não só o passo final, porque as spy tools precisam de uma única URL exposta para reconstruir todo o seu flow.

- Meça pass-through, CVR e tempo de página por cohort, para enxergar quando a pressão de scraping sobe e reagir com contragolpes precisos.

Com esse processo travado, seu time para de reagir emocionalmente a copycats e passa a rodar uma defesa fria, guiada por números. Você se preocupa menos com quem espiona você e mais com a velocidade com que cada funil protegido bate suas metas de lucro antes do mercado alcançar.

Fale com nossos especialistas da TWR e mantenha as spy tools cegas

Nós ajudamos anunciantes agressivos em finanças, saúde, cripto e sweepstakes a escalar com lucro enquanto as spy tools se alimentam dos funis desprotegidos de todo o resto. Nossos especialistas desenham setups personalizados de cloaking e filtragem por headers em torno da TWR, monitoram pass-through e cohorts e ajustam regras antes que os scrapers se adaptem completamente.Traga seus funis, métricas atuais e metas de scale e nós vamos mostrar onde as spy tools hoje enxergam tudo dentro do seu stack. Juntos, construímos uma estrutura de proteção em cima da TWR que mantém concorrentes cegos por mais tempo, protege seus orçamentos de teste e permite que você escale mais forte, com dados mais limpos e contas mais saudáveis no mundo inteiro.